En la era digital, proteger nuestras cuentas en línea es más importante que nunca. Las contraseñas por sí solas ya no son suficientes frente a los ataques cibernéticos cada vez más sofisticados. Según estudios recientes, millones de cuentas son vulneradas anualmente debido a contraseñas débiles, repetidas o robadas. Para mejorar significativamente la seguridad de tus cuentas, la autenticación en dos pasos (2FA, por sus siglas en inglés) se ha convertido en una herramienta indispensable. Esta guía te explicará cómo activarla correctamente, qué métodos existen y cómo sacarle el máximo provecho.

¿Qué es la autenticación en dos pasos?

La autenticación en dos pasos es un mecanismo de seguridad que añade una segunda capa de protección a tus cuentas en línea. Además de tu contraseña, necesitarás un segundo factor para iniciar sesión, lo que hace mucho más difícil que un atacante acceda a tus datos incluso si conoce tu contraseña.

Los factores más comunes son:

- Algo que sabes: tu contraseña o PIN.

- Algo que tienes: un código temporal en tu smartphone, token físico o correo electrónico.

- Algo que eres: datos biométricos como huella digital o reconocimiento facial.

Activar 2FA significa que, aunque alguien obtenga tu contraseña, no podrá ingresar sin este segundo factor.

Beneficios de la autenticación en dos pasos

Implementar 2FA tiene múltiples ventajas:

- Mayor seguridad: disminuye significativamente el riesgo de acceso no autorizado.

- Protección ante phishing: aunque un atacante consiga tu contraseña, necesitará el segundo factor.

- Control sobre tus cuentas: recibes notificaciones de intentos de acceso sospechosos.

- Cumplimiento de normas: muchas plataformas y servicios requieren 2FA para ciertas operaciones sensibles.

Métodos más utilizados de 2FA

Existen diferentes métodos de autenticación que puedes usar dependiendo del servicio y de tu comodidad:

- Aplicaciones de autenticación (recomendadas)

- Google Authenticator, Authy o Microsoft Authenticator generan códigos temporales que cambian cada 30 segundos.

- No dependen de red celular ni de correo electrónico, lo que las hace más seguras frente a ataques de phishing o interceptación de SMS.

- SMS o correo electrónico

- La plataforma envía un código al número de teléfono o correo vinculado.

- Es fácil de usar, pero menos seguro que las aplicaciones, ya que los mensajes pueden ser interceptados.

- Llaves físicas de seguridad

- Dispositivos como YubiKey ofrecen autenticación mediante USB o NFC.

- Son muy seguras, ideales para cuentas críticas como correo, bancos o plataformas de trabajo.

- Datos biométricos

- Huella digital, reconocimiento facial o iris.

- Convenientes en smartphones y dispositivos modernos, aunque dependen del hardware del dispositivo.

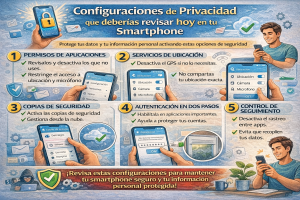

Cómo activar la autenticación en dos pasos correctamente

A continuación, te presentamos un procedimiento paso a paso para implementar 2FA de manera segura:

1. Revisa qué servicios lo ofrecen

Antes de comenzar, identifica las cuentas más importantes:

- Correo electrónico principal

- Redes sociales

- Banca en línea

- Plataformas de trabajo y almacenamiento en la nube

No todas las cuentas ofrecen 2FA, pero muchas de las más críticas sí lo permiten.

2. Elige el método adecuado

- Para máxima seguridad: aplicaciones de autenticación o llaves físicas.

- Para comodidad inmediata: SMS o correo electrónico, aunque menos seguro.

- Considera tener más de un método de respaldo en caso de perder acceso al principal.

3. Accede a la configuración de seguridad

En cada servicio, busca secciones como:

- “Seguridad”

- “Inicio de sesión y seguridad”

- “Verificación en dos pasos”

Las plataformas suelen ofrecer tutoriales propios, pero el proceso general incluye:

- Escanear un código QR en una app de autenticación o registrar tu número de teléfono.

- Introducir un código de prueba para confirmar que funciona.

- Guardar códigos de respaldo (recovery codes) en un lugar seguro.

4. Guarda los códigos de respaldo

La mayoría de servicios ofrecen códigos de emergencia por si pierdes tu teléfono o acceso al método principal de 2FA.

- Imprímelos o guárdalos en un gestor seguro de contraseñas.

- Nunca los almacenes en correo no seguro o en notas públicas.

5. Prueba la autenticación

- Cierra sesión y vuelve a iniciar sesión para asegurarte de que el 2FA funciona correctamente.

- Verifica que puedes generar códigos y acceder con el segundo factor.

- Asegúrate de que los códigos de respaldo funcionan como alternativa.

6. Mantén tus métodos actualizados

- Cambia de teléfono o número de teléfono: actualiza tu 2FA antes de perder acceso.

- Si usas aplicaciones de autenticación, haz backup o sincroniza con servicios de nube segura.

- Revoca métodos antiguos que ya no uses.

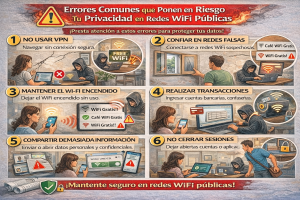

Errores comunes al implementar 2FA

Para aprovechar al máximo la autenticación en dos pasos, evita estos errores:

- No guardar códigos de respaldo: si pierdes el acceso al teléfono, podrías quedar bloqueado.

- Usar solo SMS: menos seguro frente a ataques de sim-swap.

- Ignorar alertas de seguridad: los intentos de acceso sospechosos requieren acción inmediata.

- Compartir códigos o dispositivos: compromete la seguridad.

Consejos adicionales

- Combina 2FA con contraseñas fuertes y únicas.

- Usa gestores de contraseñas para almacenar credenciales de manera segura.

- Habilita 2FA en todas las cuentas críticas, incluso si no lo exige la plataforma.

- Educa a tu familia sobre la importancia de no compartir códigos ni contraseñas.

Conclusión

Activar la autenticación en dos pasos es uno de los pasos más efectivos y simples para proteger tus cuentas en línea. Aunque parezca un pequeño esfuerzo adicional, la seguridad que proporciona es invaluable frente a hackers y ataques cibernéticos. Siguiendo esta guía, puedes implementar 2FA correctamente, elegir métodos confiables y mantener la protección incluso ante pérdidas de dispositivos o contraseñas.

Recuerda: la seguridad digital no es opcional. Proteger tus cuentas significa proteger tu información, tu identidad y tu tranquilidad en el mundo digital.